جستجو

خوبی جستجوی اینه که ، آدم یهو تو فایل های قدیمی و خاک و خورده درایو های سیستمش چیزایی رو می بینه که خاطره های تلخ و شیرینی رو زنده می کنه !

اعتماد

وقتی که به شخصی را استخدام می کنید ، مثل این می ماند که به اون اعتماد کرده اید ، چقدر سخت است که جواب این اعتماد ، با ضربه های تکان دهنده ای داده شود. تا قبل اتفاقی که در ادامه بدان می پردازم ، خیلی راحت اعتماد می کرد و فکر می کردم همه آدم ها راست گو هستند ، اما در یافتم که چقدر ساده اشتباه فکر می کرده ام ، البته منظورم این نیست که همه مثل هم هستند اما ، باید بپذیرم که دیگر مثل قبل ساده اعتمادم جلب نمی شود ، دیگر فرض را صداقت طرف مقابل نمی گذارم. ساده بگویم تغییر کرده ام.

کپی چرت/

بله صحیح است ، اشتباه تایپی نیست ، کپی لفت است ، کپی چرت است ، قانونی که در حمایت از توسعه دهندگان داخلی در حال اجرا است. اگر خودتان قادر به احقاق حقوق خود نیستید ، باید بنشینید به کناری و زانوی غم بغل کنید. ایران کشور قانون مندی است. اما باید دید که قانون به نقع چه کسانی است !

سایه ها

بله سایه ها با هیچ کسی شوخی ندارند و وقتی سایه ای به دنبال شما باشد ، حتما انتقام خود را خواهد گرفت. پس باور کنید سایه ها شوخی ندارند. آنها را عصبانی نکنید.

ماجرا:

دو یا سه سال پیش از این ، برای توسعه زیرساخت ها نیاز داشتیم که یک برنامه نویس را به سیستم اضافه کنیم ، چه قبول کنید چه نه ، ولی واقعیتی که وجود دارد این است که برنامه نویس با تجربه و کسی که بتواند کار ها را به درستی انجام دهد خیلی کم یاب و گران است، برای همین به یک نیروی متوسط اکتفا کردیم.

بعد از مدتی وقتی که تازه سیسم را به او شناسانده بودیم و کلی هزینه برای آموزشش کرده بودیم ، سازش از کوک خارج شده بود و هر روز به هر بهانه ای فیلش یاد هندوستان می کرد.

یک روز کلافه شدیم و راه هندوستان را به فیل سرکشش نشان دادیم و از شرکت اخراجش نموندیم ، بعد یک هفته کاشف به عمل آمد ، فیل ایشان تمام سورس های شرکت را یا خود به هندوستان برده و با یکی از رقبا روی هم ریخته و سعی در راه اندازی سیستم ما را دارند ! که موفق هم شده بودند.

فکر کنید ، سیستمی که روز و شب آن را اصلاح کرده اید و سالها برای رشد آن وقت گذاشته اید ، به همین راحتی به یغما رفته است. بسیار دردناک است !

ابتدا به سراغ پلیس فتا رفتیم و طرح دعوی کردیم ، که با جواب های سربالا در خصوص نبود مدرک و شواهد لازم مواجه شدیم، که خوب منطقی بود، خوشبخانه آدم احمق همیشه حماقت می کند ، دزد هندوستانی ما هم یک احمق بود و سورس ها را بودن تغییر نام دیتابیس و فایل های مربوطه اجرا کرده بود که شواهد لازم جمع آوری شد و پیگیری های لازم به شیوه های مختلف به مدت 9 ماه از مراجع قانونی و .... انجام شد.

تنها اقدام شدیدی که موفق شدیم انجام بدیم گرفتن یک حکم جلب بود که یا قید وثیقه آزاد گشتند. و جریمه ای نقدی ناچیزی که آن هم به باید به حساب دولت واریز می شد نه ما :| ، واقعا مسخره است ، کپی چرن است دیگر.

اینجا بود که فکر کردیم لذتی که در انتقام است در هیچ چیز نیست . اول سرور مورد نظر را هک نمودیم ، ابتدا اختلالات کوچکی در سیستم ایجاد می کردیم که باعث میشد درگیر رفع آنها باشد ولی این حرکات کوچک آنطور که باید دلمان را خنک نمی کرد ، برای همین یک روز کل دیتابیس رو پاک کردیم ! و مقداری دلمان خنک شد

اما کاشف به عمل آمد که نفر مورد نظر بک آپی از آن را در درایو دیگری دارد و در حال بازگرداندن اطلاعات است ، برای همین دسترسی دوست عزیزمان را از ریموت فطع کردیم ، فایل های بک آپ را پاک کردیم ، دیتا بیس را پاک کردیم و درایو ها را LLF کردیم.

اینطور بود که دلمان حسابی خنک شد .

در انتها

هندوستانی خشمگین مانده بود و فیلی عقیم.

چند وقته که حسابی کارا ریختن سرم و اصلا فرصت سرک کشیدن تو خودم رو نداشتم و در واقع به اون چیزی که علاقه خودم بود نمی رسیدم ، واقعا چقدر مسخره است وقتی که این همه تلاش میکنی ، ولی نتونی به اون چیزی که علاقه خودت هست بپردازی ؟! ، این شد که دو روز گذشته رو کلا تعطیل کردم و کار نیمه تمامی که شاید بیشتر از یک ماهه روش وقت گذاشتم(نه مداوم خیلی جسته گریخته) رو به سرنجام رسوندم ، و احساس رضایت نسبیی رو توی خودم حس کردم !

یه پیشنهاد میدم به همه دوستان شاغل و غیر شاغل ، گاهی اینقدر درگیر روزمرگی هامون میشم که خودمون و علاقه مون رو فراموش میکنیم ، ولی گاهی از من می شنوید گاهی سر از زیر این آوار کار و گرفتاری بیرون بیارید و توی اتمسفر علاقه هاتون تنفس کنید ، زندگی دلچسب تر خواهد بود.

خوب برگردیم سر موضوع اصلی پست ، چیزی که از مترو شروع شده ، بحث پرداخت الکترونیک بلیت هست ، همین کارت هایی که به عنوان بلیت کارت ازشون استفاده می کنیم و میتونه خیلی کاربرد های دیگه ای جز پرداخت بلیت مترو و اتوبوس و تاکسی داشته باشه ! واقعا این مساله که چرا جز این کاربرد ها این نوع کارت ها کاربرد دیگه ای پیدا نکرده جای بحث داره مثل برداخت بلیت موزه و اماکن دیدنی و گردشگری و .....

بحث مهمی که توی استفاده از این تکنولوژی وجود داره ، بحث امنیت هست ، و چون پای مباحث مالی در میان هست ، اتفاقا خیلی بحث مهم و چالش بر انگیزی هست که ای کاش بیشتر به این مساله توجه می شد !

به همون اندازه که تکنولوژی اغواگر و شیرین هست و باعث میشه که کار ها با ترتیب و نظم بیشتری اداره بشن ، اما به همون اندازه که نه دو برابر یا بیشتر از اون خطرناک هم هست ، بحث سو استفاده های احتمالی ، بحث نقض حریم خصوصی افراد و .....

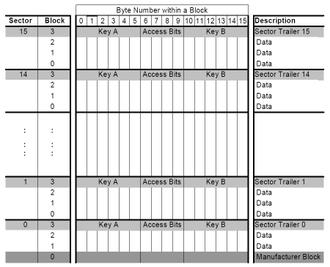

بحث اصلی ما ، امنیت کارت بلیت های الکترونیکی با ساختار فعلی هست ، در حال حاضر سه نمونه کارت بلیط از شهر های مختلف رو که بررسی کردم ، همه از یک مدل کارت استفاده می کنند ، کارت هایی موسوم به mifare که توسط شرکت NXP معرفی و توسعه داده میشه ؛ آخرین ورژن موجود از این کارت ها محصول 2016 هست به نام Mifare DESfire EV2 ، اما نوع کارت هایی که نمونه های مورد استفاده بود کارت Mifare Classic 1K است که محصول 1994 بوده است. این نوع کارت ها دارای یک کیلو بایت (معادل 1024 حرف) حافظه هستن که علاوه بر نگه داری مبلغ شارژ ، سابقه سفر های شما رو نیز در خودش ذخیره میکنه !

حافظه کارت های Mifare 1K به 16 قسمت تقسیم شده که هر قسمت دارای دو کلید 6 بایتی هست. برای دسترسی به داده های ذخیره شده در هر قسمت از کارت نیاز به داشتن یکی از کلید ها هست (دسترسی کلید ها هم قابل تنظیم است) پس برای دسترسی به داده های کارت شما نیازمند دانستن حداقل 16 رمز عبور (کلید) هستید و با توجه به 6 بایتی بودن ؛ هر رمز عبور قادر خواهد بود که 281474976710655 حالت مختلف داشته باشد. فرض کنید قصد داریم با سعی و خطا رمز یک قسمت از کارت را به دست آوریم ، و باز فرض کنید در هر ثانیه ما قادر خواهیم بود که صحت 1000 رمز را بررسی کنیم ، برای پیدا کردن رمز یک قسمت نیاز به 9000 سال تلاش داریم ! که در واقع به عمیر هیچ بنی بشری قد نمیده ! ، تازه این زمان لازم فقط برای به دست آودن رمز یک کلید از یک قسمت کارت هست ، و با توجه به 16 قسمت بودن کارت ما برای داشتن رمز هر 16 قسمت نیاز به 144000 سال زمان داریم :/

حالا اضافه کنید که هر کارت دارای یه مشخصه منحصر به فرد 4 بایتی است یعنی میتوانیم با توجه به این مشخصه رمز های متفاوتی برای هر کارت در نظر گرفت. یعنی این که شکستن رمز هر کارت به منزله شکستن شدن دیگر کارت ها نخواهد بود ، و 1440 قرن زمان لازم هست که یک کارت رو بتوانیم بخوانیم.

خوب اینجا به صورت کلی ، مشکل امنیتی به چشم نمی خوره و ظاهرا همه چیز برای استفاده تحت عنوان یک پلتفرم امن آماده است.

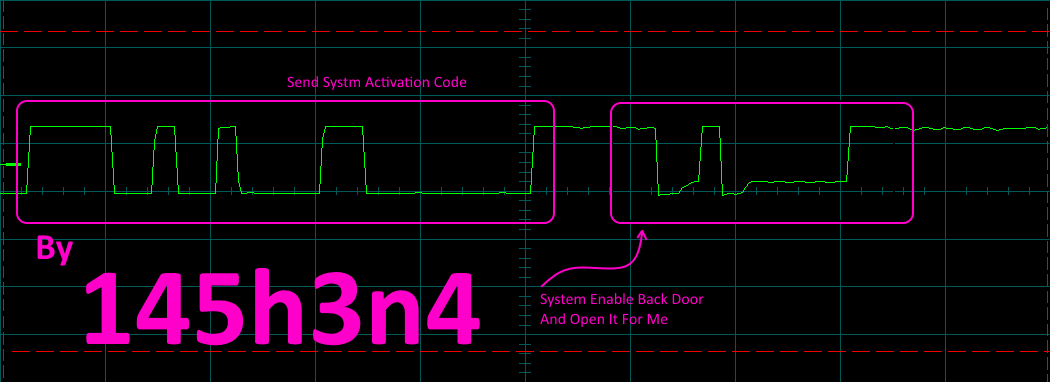

+ اما فکر کنید چه طور یک آشنا رمز یک کارت را در 1 ساعت شکست ؟ و با بهبود الگوریتم این زمان به دقیقه ها و ثانیه ها بهبود پیدا کرد ؟

به همون اندازه که تکنولوژی باعث راحتی زندگی میشه ، حریم خصوصی ما رو هم زیر سوال می بره!

تا حالا فکر کردید که شنود مکالمات شما یا پیام کوتاه های ارسالی شما چقدر راحت هست ؟! ، برای این کار فقط نیاز به یک گیرنده دیجیتال سیگنال رادیویی است که تنها 5 دلار قیمت دارد و البته کمی دانش مخابراتی و رمز گذاری است!!

فقط کافیست که 30 دقیقه وقت داشته باشید + یک ماژول SDR + لینوکس !!

بعد از آن واقعا خواهید دید چقدر جهان اطراف ما شکننده است.

هشت دقیقه از این رمزگشایی:

مدت زمان: 8 دقیقه 24 ثانیه

چند وقته که خیلی درگیر کارام هستم ، فرصت نشده یه کار جالب انجام بدم ، حدود 2 ساعت پیش وقتی که از کار خسته بودم ، به سرم زد سر به سر بیان بذارم ، برای همین سعی کردم از نحوه کار قسمت مالکیت معنوی سر در بیارم ، که فقط 10 دقیقه طول کشید :)

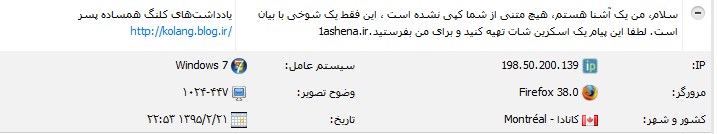

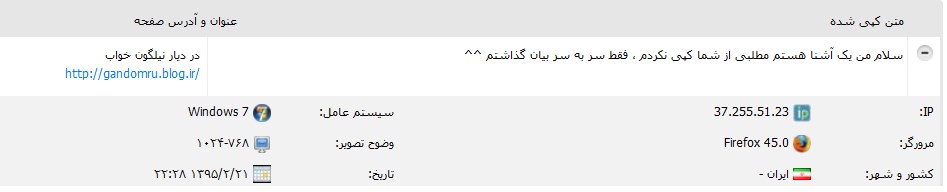

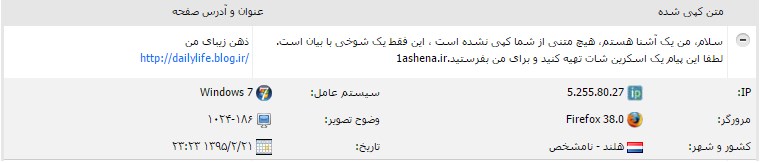

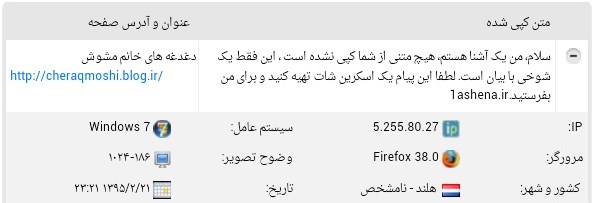

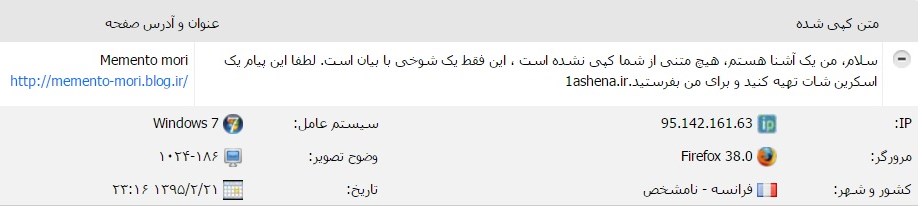

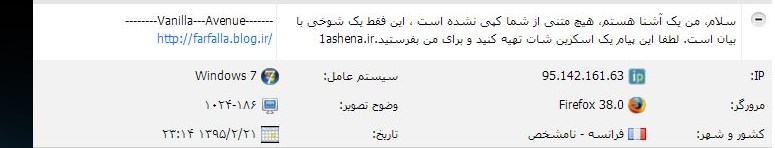

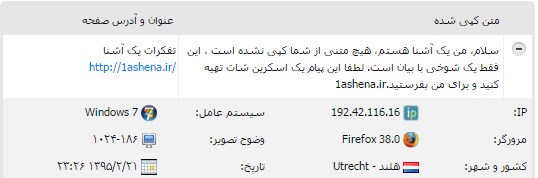

برای این که این شوخی جالب تر بشه یه اسکریپت پایتون نوشتم که به کمک تانل Tor (جهت ناشناس ماندن) همین متن رو برای چند تا از دوستان ارسال کردم .

+ از اونجایی که این شوخی پتانسیل استفاده تجاری داره (ارسال هرز نامه) اونو به صورت عمومی توضیح نمی دم !

+ نحوه کار فقط به دوستانی توضیح داده میشه که اسکرین شات بفرستن :)

اولین اسکرین شات ، مربوط به بیست و دوم فوریه